Pozew przeciwko służbom specjalnym

25 sierpnia 2015, 13:09Grupa demaskatorów postanowiła pozwać amerykańskie służby specjalne oraz urzędy, oskarżając je o prześladowania i szpiegowanie. Thomas Drake, Diane Roark, Ed Loomis, J. Kirk Wiebe oraz William Binney wystąpili z prywatnym oskarżeniem przeciwko NSA, FBI, Departamentowi Sprawiedliwości, Michaelowi Haydenowi, Keithowi Alexandrowi, Chrisowi Inglisowi, Robertowi Muellerowi i innym

Recenzują teksty o klimacie

19 sierpnia 2015, 10:40Doktor Emmanuel Vincent z University of California, który specjalizuje się w badaniu tropikalnych cyklonów, wpadł na pomysł interesującego narzędzia, które pomaga naukowcom korygować nieprawdziwe i niedokładne informacje rozpowszechniane przez media

HBI wskaże, co najlepiej pić

28 lipca 2015, 10:04Z najnowszego numeru Journal of the Academy of Nutrition and Dietetics dowiadujemy się, że naukowcy z Virginia University of Technology (Virginia Tech) opracowali Healthy Beverage Index (HBI). To narzędzie pozwalające na ocenę wpływu przyjmowanych płynów na ludzkie zdrowie.

Microsoft skanuje

17 lipca 2015, 10:01Microsoft przeskanował setki milionów komputerów z Windows pod kątem obecności oprogramowania typu ransomware. To oprogramowanie, które blokuje użytkownikowi dostęp do plików i domaga się okupu w zamian za podanie hasła. Analiza została wykonana za pomocą wbudowanego narzędzia Malicious Software Removal Tool (MSRT)

Mężczyźni z niższym testosteronem częściej mają depresję

6 lipca 2015, 11:29Wśród mężczyzn z niższym poziomem testosteronu częściej występuje depresja.

Samsung wyłączył... aktualizacje Windows

25 czerwca 2015, 09:04Samsung zdecydował się na nietypowe i niebezpieczne dla użytkowników posunięcie. Firma wyłączyła Windows Update w niektórych modelach sprzedawanych przez siebie notebooków. Bez tego mechanizmu użytkownik nie otrzymuje powiadomień o poprawkach i samych poprawek.

Można wykryć promieniowanie gamma ze zderzeń WIMP-ów?

24 czerwca 2015, 12:31Symulacje przeprowadzone przez NASA sugerują, że cząstki ciemnej materii zderzające się w warunkach ekstremalnej grawitacji czarnej dziury mogą emitować silne, potencjalnie możliwe do zaobserwowania promieniowanie gamma. Jeśli udałoby się wykryć to promieniowanie, naukowcy zyskaliby nowe narzędzie do badania zarówno czarnych dziur jak i natury ciemnej materii.

Wykorzystanie narzędzi wrodzone u szympansów, lecz nie u bonobo

17 czerwca 2015, 12:41Wykorzystanie narzędzi jest wrodzone u szympansów, ale już nie u bonobo (szympansów karłowatych).

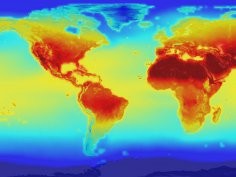

NASA udostępnia potężną bazę danych nt. klimatu

9 czerwca 2015, 17:06NASA opublikowała szczegółowe prognozy dotyczące zmian temperatury i opadów do roku 2100. Dane pokazują globalne zmiany na szczeblu regionalnym. Powstały one dzięki wykorzystaniu 21 różnych modeli klimatycznych przy założeniu różnych scenariuszy dotyczących emisji dwutlenku węgla

Kahawai ułatwi gry online

26 maja 2015, 10:39Miłośnicy gier on-line wiedzą, że jednym z poważniejszych utrudnień, z jakimi muszą się mierzyć, są wymagania co do przepustowości łączy internetowych. Wydaje się jednak, że problem ten został właśnie rozwiązany przez specjalistów z Duke University i Microsoft Research